Identità digitale e Social Network: come profila la CIA

8 Febbraio 2011 Pubblicato da Massimo F. Penco

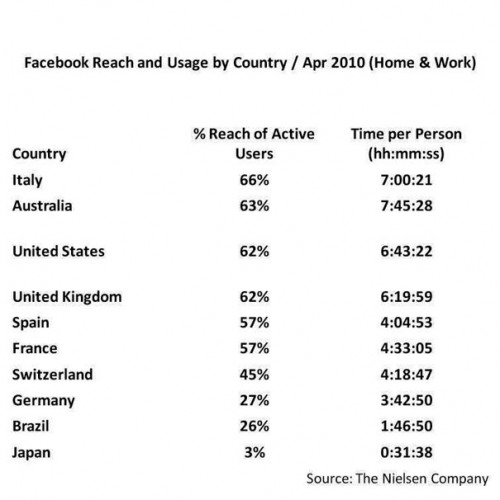

Più sicurezza, meno privacy, dicono i fautori del ricorso massiccio alla tecnologia per i controlli personali. Anche Internet e i social network sono fonti di informazione e profiling dell’identità digitale di una persona. Sempre più spesso, ad esempio, l’attività su FB, viene scandagliata da società di ricerca personale per capire “chi è” quella persona. Caratteristiche, orientamento politico, amicizie e tutto ciò che quella persona scrive nel profilo personale, incroci con amici e gruppi frequentati, pagine visitate, foto inserite. Ne viene fuori la “vera” identità digitale, da confrontare con il curriculum vitae formale. Cito Facebook non a caso, perché in Italia siamo i più” grandi consumatori” di questo social network. Ecco le cifre:

Al tempo di Wikileaks, abbiamo scoperto quanto siano vulnerabili le informazioni, la corrispondenza segreta o meno di intere nazioni. A maggior ragione sono a rischio i dati personali affidati ai social network o a banche dati non adeguatamente protette.

Qui si evidenzia il lavoro certosino della CIA su Facebook per raccogliere informazioni. Vero o falso che sia, comunque fa riflettere.

Se si leggono le condizioni di FB, che ognuno di noi accetta al momento in cui cede le proprie informazioni nella rete, c’è da rimanere attoniti:“Facebook may also collect information about you from other sources, such as newspapers, blogs, instant messaging services, and other users of the Facebook service through the operation of the service (eg. photo tags) in order to provide you with more useful information and a more personalized experience. By using Facebook, you are consenting to have your personal data transferred to and processed in the United States”. In pratica FB può fare ciò che vuole del nostro profilo.

Ogni tanto è necessario ricordare quali sono le condizioni imposte da Facebook e altri social network per accogliere nuovi iscritti. Ci si richiedono:

NOME, dati anagrafici, indirizzo, telefono, e-mail, sesso, abitudini, preferenze, credo politico e religioso, carriera studi, e un’infinità di altre informazioni che possono facilmente ricavarsi anche dai post inseriti.

Sono a disposizione di tutti software capaci di incrociare le informazioni per trarre automaticamente il profilo di una persona. E’ il cosiddetto Data Mining[1].

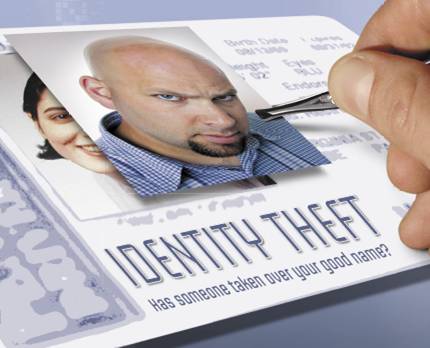

Si deve poi considerare che Facebook, YouTube & C. hanno immagazzinato e continuano a immagazzinare milioni e milioni di foto. Inoltre c’è il Sosia Network, nato per giocare a cercare persone con caratteristiche fisiche simili e poi usato per clonare le altrui identità.

Facebook ha indirettamente ammesso questa pratica creando una propria area:

Denominata : Reporting Fake/Fraudulent Profile

http://www.facebook.com/topic.php?uid=69178204322&topic=16194

Anche qui viene fuori la parola:

User ID’s from Mafia Wars profile page ?

http://www.facebook.com/topic.php?uid=71775107787&topic=198262

L’uso di queste tecnologie per scopi illegali è ancora tutto da accertare, ma di certo il tema impegnerà presto le forze di polizia. Si può creare un profilo identico a quello di un’altra persona basandosi su dati ricavati da altri profili, oppure partire da una foto per inventare un’identità e dare vita a una persona con lo stesso volto e altre caratteristiche. Insomma, è un gioco da ragazzi creare un documento di identità falso o una nuova “identità digitale”.

Negli Stati Uniti alcune scuole avvertono così gli studenti:

Facebook, a social network service, is increasingly being used by school administrations and law enforcement agencies as a source of evidence against student users. The site, a popular online destination for college students, allows users to create profile pages with personal details. In the early years of the site, these pages could be viewed by other registered users from the same school, including resident assistants, campus police, or others who signed up for the service. The user privileges and terms of service of the site have since been changed to allow users to control who has the ability to view their content. Recent disciplinary actions against students based on information made available on Facebook has spurred debate over the legality and ethics of school administrators’ harvesting such information. Facebook’s Terms of Use specify that “the website is available for your personal, noncommercial use only,” misleading some to believe that college administrators and police may not use the site for conducting investigations. However, Facebook spokespeople have made clear that Facebook is a public forum and all information published on the site should be presumed available to the general public, school administrators included. Legal experts agree that public information sources such as Facebook can be legally used in criminal or other investigations.[2]

Anche in Italia qualcosa comincia a muoversi. Alcuni progetti riguardano:

- Il fascicolo personale elettronico spinto dall’adozione della CEC PAC, contenente le comunicazioni tra Cittadino e Pubblica amministrazione.

- Il fascicolo sanitario elettronico contenente i dati sanitari di tutti i cittadini.

Questi si aggiungono a un numero indefinito di Banche Dati, gestite da vari enti, in via di completa digitalizzazione e ancora non interoperabili. Alcune sono già online.

Eccone alcune: anagrafe dei comuni, Agenzia delle entrate, Pubblico Registro Automobilistico. La raccolta di informazioni personali è capillare. Ormai anche per accedere a siti banali c’è la richiesta di compilazione di moduli. Dove vanno a finire i dati personali? Chi li protegge, e come?

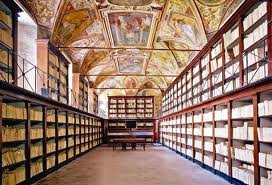

I segreti dei polverosi archivi cartacei stanno per essere o sono stati già trasformati in bit, in “identità digitali”.

DAL CARTACEO AL BIT

Il passaggio dalla carta al digitale è inevitabile e necessario, ci mancherebbe. C’è però una domanda che necessità di risposta urgente. Siamo preparati a tutto questo? Direi proprio di no, e non solo per carenze tecniche. Non mi risulta sia stato fatto uno studio concreto di scenario. Si legifera a raffica ma l’impressione è che si proceda alla cieca, per approssimazioni successive.

Alcuni temi di riflessione:

OGNI DATABASE E’ A RISCHIO INTERCETTAZIONI NEL WEB, NON ESISTE L’ASSOLUTA SICUREZZA DEI DATI

Violare i dati altrui è una sorta di sport mondiale tra gli hacker. Richiede impegno, forza ed è rischioso, ma alla fine, è un piacere immenso mettere le informazioni a disposizione di tutti! Wikileaks insegna!

In Italia, il tema dell’identità digitale è quanto mai attuale. Lo dimostrano numerosi, clamorosi e recenti episodi di cronaca nera e processi giudiziari che hanno coinvolto emotivamente l’opinione pubblica. Sempre più spesso diventa determinante la “prova digitale”. Si può essere assolti o condannati in base alle “tracce d‘uso” di computer e telefoni cellulari, alle frequentazioni dei social network. E’ allora il caso di riflettere con attenzione su come si formano queste “prove digitali” e su come vengono valutate. Insomma, l’identità digitale pesa sempre di più nella vita di ognuno di noi, ma il dibattito resta ancora negli ambiti ristretti degli addetti ai lavori. Vorrei confutare quella sorta di teorema che sembra essere ormai accettato per buono nelle aule di giustizia. Quello che in un altro articolo ho chiamato “Teorema della quattro P”.

[1] Il data mining è una tipica applicazione informatica (solitamente facente parte di un sistema esperto), usata per rintracciare (ed accorpare) dati significativi sepolti sotto una montagna di informazioni irrilevanti. Il termine inglese mining fa proprio riferimento al lavoro di estrazione che viene fatto nelle miniere.